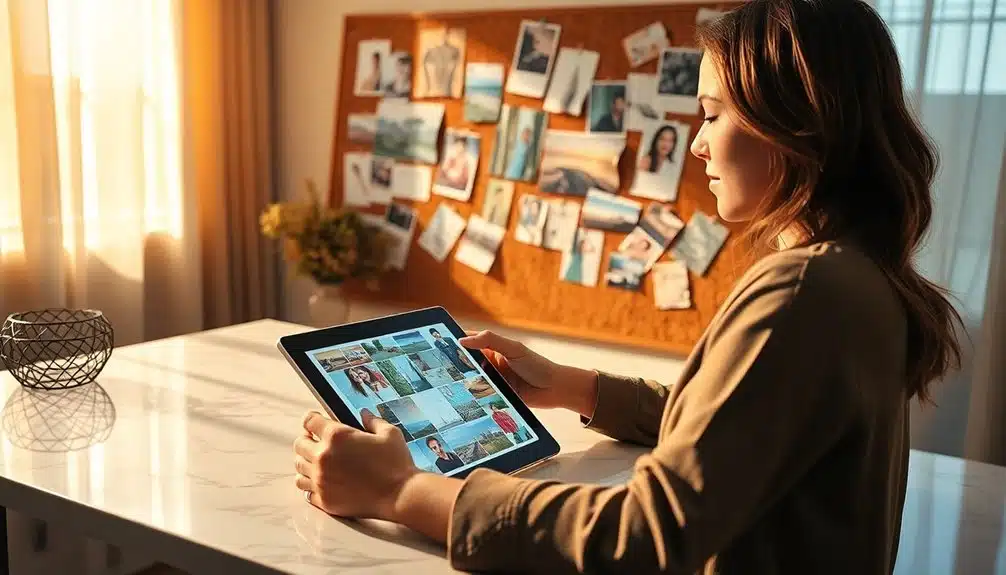

Pinterest als visuelle Suchmaschine nutzen

Über Rezepte und Hochzeitsplanungen hinaus ist Pinterest eine leistungsstarke visuelle Suchmaschine, die die Art und Weise, wie Ihre Marke Käufer anzieht und konvertiert, verändern könnte.

WordPress betreibt Millionen von Websites, dennoch setzen viele Website-Betreiber ihre Seiten unwissentlich Hackern aus.

Plugins sind für 96 % aller WordPress-Sicherheitslücken verantwortlich , eine Statistik, die ernsthafte Aufmerksamkeit verdient.

Kleine Versäumnisse, wie das Vernachlässigen von Updates oder das Ignorieren von Zugriffskontrollen, können eine florierende Website in ein leichtes Angriffsziel verwandeln.

Diese Sicherheitslücken sind erheblich, und einige davon könnten bereits auf der betreffenden Website vorhanden sein.

Inhaltsverzeichnis

TogglePlugins machen über 91 % der WordPress-Schwachstellen aus. Viele Website-Betreiber verwenden weiterhin veraltete oder aufgegebene Plugins, ohne regelmäßige Überprüfungen durchzuführen.

Fehlerhafte Zugriffskontrollen stellen die am häufigsten ausgenutzte Kategorie von Schwachstellen dar. Standardbenutzer können aufgrund unzureichender Einschränkungen unbefugte administrative Funktionen ausführen.

Mehr als 30 % der neu entdeckten Plugin-Schwachstellen erfordern keine Authentifizierung, wodurch Angreifer diese ausnutzen können, ohne sich anzumelden.

Inaktive Teamkonten schaffen anhaltende Sicherheitslücken, da kompromittierte Zugangsdaten Angreifern unbemerkt Zugang zu einer Website verschaffen können.

Anzeichen einer Kompromittierung, wie Verkehrsrückgänge oder unerwartete Weiterleitungen, bleiben oft über längere Zeiträume unbemerkt, was die notwendige Reaktion auf Vorfälle verzögert.

Eine WordPress-Website kann Anzeichen einer Kompromittierung aufweisen, während viele Website-Betreiber diese Indikatoren nicht wahrnehmen.

Ein unerklärlicher Rückgang des Traffics, eine ungelesene Benachrichtigung von der Google Search Console oder unerwartete Weiterleitungen, die auftreten, wenn Besucher auf die Website zugreifen, sind nicht auf zufällige technische Probleme zurückzuführen. Diese stellen alarmierende Signale einer kompromittierten Website dar.

Die meisten WordPress-Sicherheitsverletzungen verursachen keinen sofortigen oder offensichtlichen Schaden. Oft haben Angreifer das System bereits seit Tagen, Wochen oder sogar Monaten infiltriert, bevor eine Anomalie bemerkt wird. In dieser Zeit können sie Daten extrahieren, schädlichen Code einschleusen oder die Website in eine Spam-Verbreitungsplattform umwandeln.

Das Erkennen von frühen Warnsignalen ist entscheidend. Das Identifizieren dieser Indikatoren kann eine Intervention ermöglichen, bevor eine Sicherheitsverletzung den Domain-Ruf erheblich beeinträchtigt , im Gegensatz dazu, erst zu reagieren, nachdem eine Website von Google auf die Blacklist gesetzt wurde oder der Hosting-Anbieter den Dienst gekündigt hat. Google setzt wöchentlich rund 50.000 Phishing-Websites und 20.000 Malware-Websites auf die Blacklist, was das weitreichende Ausmaß der Bedrohung für Website-Betreiber verdeutlicht.

Plugins sind die Hauptquelle für Sicherheitsmängel in WordPress und sind für 96 % der neu identifizierten Schwachstellen im Ökosystem verantwortlich. Im Jahr 2025 waren 91 % aller gemeldeten Schwachstellen mit Plugins verbunden, während Themes für die verbleibenden 9 % verantwortlich waren. Im Gegensatz dazu wies der WordPress-Kern im Jahr 2024 nur sechs bis sieben Schwachstellen mit niedriger Priorität auf, die alle innerhalb von 48 Stunden behoben wurden.

Das Ausmaß der Gefährdung

Wöchentliche Offenlegungsberichte identifizieren konsistent zwischen 118 und 244 neue Schwachstellen, von denen 26 bis 91 zum Zeitpunkt der Bekanntmachung ungepatcht sind. Im Februar 2026 wurden 244 neue Schwachstellen gemeldet, wobei 80 ohne Korrekturen waren. Mitte Dezember 2025 wurden 170 neue Schwachstellen gemeldet, darunter drei kritische Risiken im Zusammenhang mit Remote-Code-Ausführung, von denen 91 zum Zeitpunkt der Offenlegung ungepatcht waren.

Injection- und Scripting-Bedrohungen

Cross-Site-Scripting (XSS)-Angriffe schleusen schädlichen Code ein, der in den Browsern der Benutzer ausgeführt wird und auf Anmeldedaten und Sitzungstoken abzielt. Unzureichend bereinigte Eingabefelder in Plugins und Themes sind die wichtigsten Einfallstore. Nicht authentifiziertes gespeichertes XSS gehört zu den am aktivsten ausgenutzten Bedrohungen.

SQL-Injection-Schwachstellen ermöglichen es Angreifern, über unbereinigte Formularfelder und URL-Parameter ganze Datenbanken zu extrahieren. PHP-Objekt-Injection verschärft dieses Risiko, indem Websites für Remote-Code-Ausführung und unbefugten Systemzugriff anfällig gemacht werden.

Zugriffskontrollmängel

Fehlerhafte Zugriffskontrolle war die am häufigsten ausgenutzte Schwachstellenkategorie im Jahr 2025. Diese Angriffe sind schwer zu erkennen, da sie normales authentifiziertes Benutzerverhalten imitieren. Autorisierungsumgehungsfehler ermöglichen es Standardbenutzerkonten, Administratorfunktionen durch unsachgemäße Rollenprüfungen im Plugin-Code auszuführen. Unsichere direkte Objektreferenzen legen sensible Dateien wie wp-config.php offen, während Privilegienerweiterung Schwachstellen in Berechtigungshierarchien ausnutzt.

Inaktive Teamkonten und nicht zurückgezogene temporäre Administratoranmeldedaten schaffen dauerhafte Einfallstore für Angreifer.

Das Problem der verlassenen Plugins

Über 30 % der neuen Plugin-Schwachstellen können ohne Authentifizierung ausgenutzt werden. Es gibt oft erhebliche Verzögerungen zwischen der Offenlegung von Schwachstellen und der Veröffentlichung von Patches, was Websites über längere Zeiträume gefährdet. Verlassene Plugins ohne aktive Wartung erhalten keine Sicherheitsupdates und sind dadurch anfällig für automatisches Scanning und Ausnutzung. WordPress beherbergt über 60.000 Plugins in seinem Ökosystem, was bedeutet, dass das Volumen an potenziell nicht gewartetem Code eine riesige und weitgehend unsichtbare Angriffsfläche darstellt.

Die Sicherheit einer WordPress-Website zu gewährleisten erfordert kontinuierliche Aufmerksamkeit, da Angreifer kürzlich entdeckte Schwachstellen innerhalb von Stunden ausnutzen können. Die Website-Pflege ist für das Überleben in der digitalen Landschaft unverzichtbar geworden.

Der Einsatz von Sicherheits-Plugins und täglichen Überwachungstools, wie der Patchstack-Datenbank, ermöglicht es Website-Betreibern, Bedrohungen proaktiv zu begegnen, bevor sie sich zu ernsthaften Problemen entwickeln. Im Jahr 2025 wurden 46 % der Schwachstellen nicht behoben, bevor sie öffentlich bekannt gemacht wurden, wodurch unzählige Websites exponiert waren, bevor überhaupt Patches verfügbar waren.

Sofortige Maßnahmen umfassen:

Konsequente und proaktive Maßnahmen sichern die Möglichkeit, eine Website ohne Bedenken zu betreiben. Schnelles Handeln bei Sicherheitsbedenken ist entscheidend, um Datenschutzverletzungen zu verhindern.

Über Rezepte und Hochzeitsplanungen hinaus ist Pinterest eine leistungsstarke visuelle Suchmaschine, die die Art und Weise, wie Ihre Marke Käufer anzieht und konvertiert, verändern könnte.

WordPress-Plugin-Fehler zerstören täglich still und leise Websites, und die meisten Website-Betreiber haben keine Ahnung, welche Fehler den größten Schaden anrichten.

Schluss mit dem Rätselraten — datengesteuertes CRO zeigt genau, warum Besucher gehen, ohne zu kaufen, und die Wahrheit könnte Sie überraschen.

Das Google-Spam-Update 2026 zielt auf das Hijacking der Zurück-Schaltfläche ab, und Website-Betreiber müssen handeln, bevor der 15. Juni kommt, da sie sonst riskieren, ihre Rankings zu verlieren.